Erfordert ClusterControl 1.2.11 oder höher. Gilt für MySQL-basierte Cluster.

Während des Lebenszyklus der Datenbankinstallation werden häufig neue Benutzerkonten erstellt. Es empfiehlt sich, von Zeit zu Zeit zu überprüfen, ob die Sicherheit den Standards entspricht. Das heißt, es sollten zumindest keine Accounts mit globalen Zugriffsrechten oder Accounts ohne Passwort vorhanden sein.

Mit ClusterControl können Sie jederzeit ein Sicherheitsaudit durchführen.

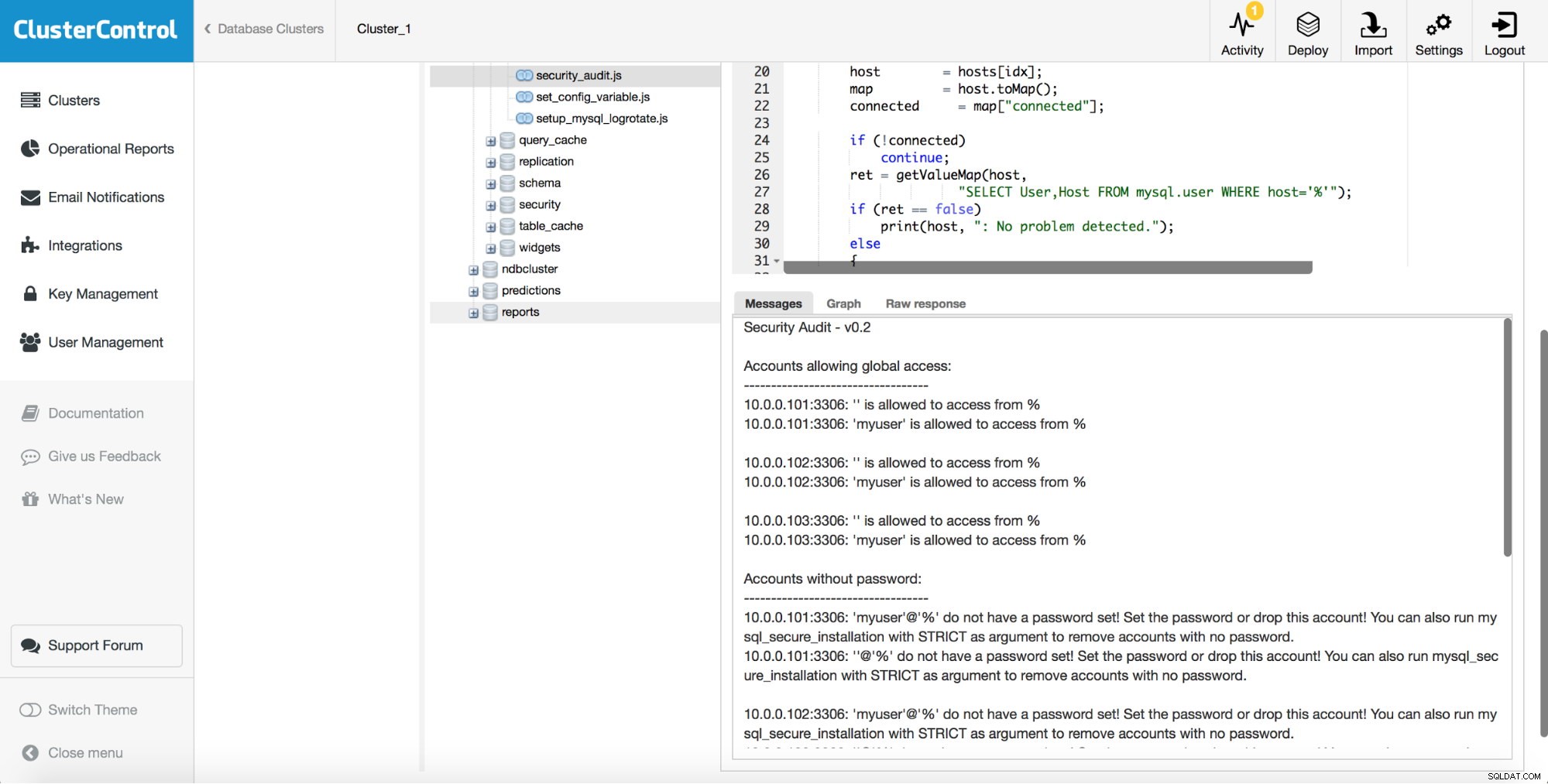

Gehen Sie in der Benutzeroberfläche zu Verwalten > Developer Studio . Erweitern Sie die Ordner, sodass Sie s9s/mysql/programs sehen. Klicken Sie auf security_audit.js und dann auf Compile and Run .

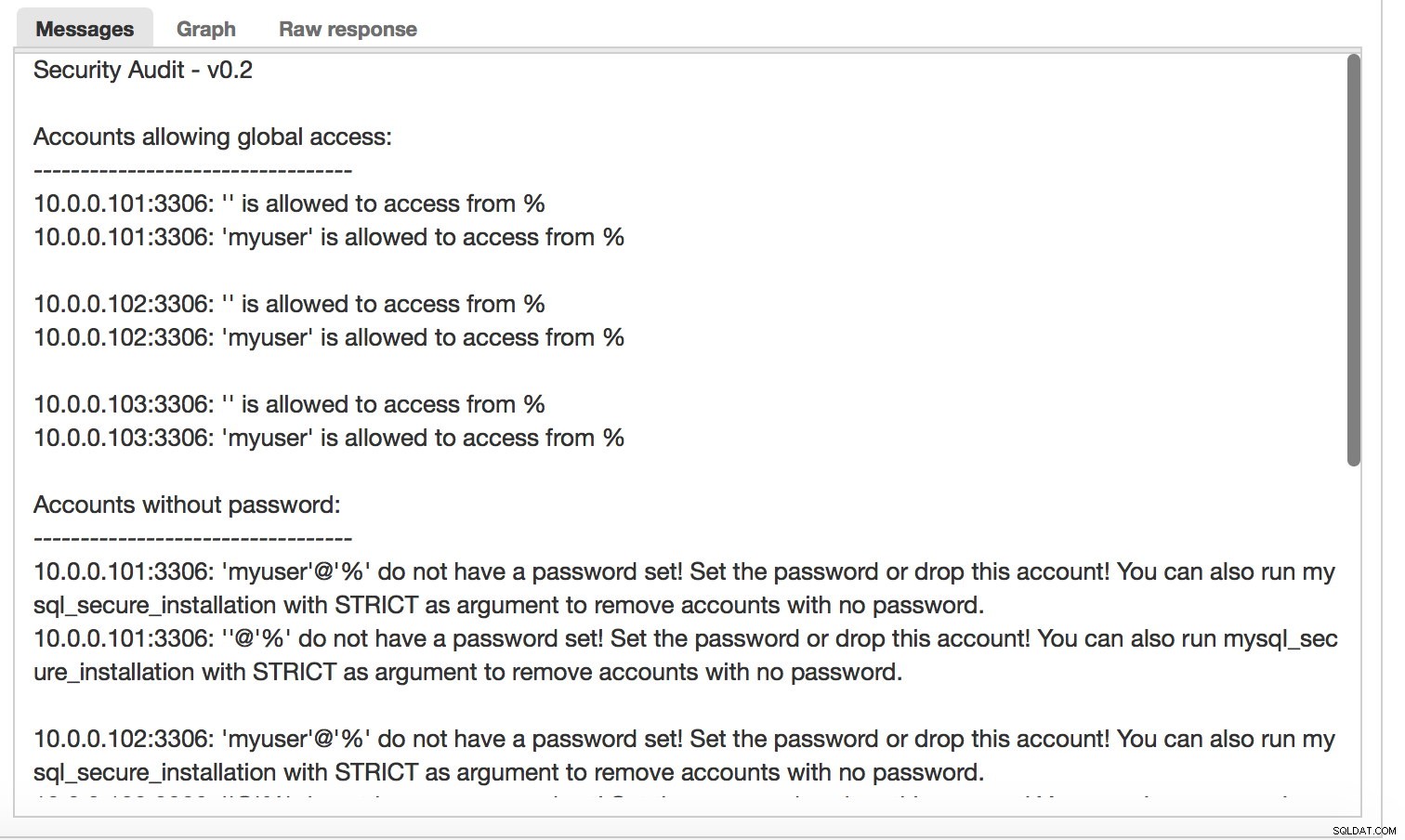

Wenn es Probleme gibt, sehen Sie es deutlich im Nachrichtenbereich:

Vergrößerte Nachrichtenausgabe:

Hier haben wir Konten, die sich von beliebigen Hosts aus verbinden können, und Konten, die kein Passwort haben. Diese Konten sollten in einer sicheren Datenbankinstallation nicht vorhanden sein. Das ist Regel Nummer eins. Um dieses Problem zu beheben, klicken Sie auf mysql_secure_installation.js im Ordner s9s/mysql/programs.

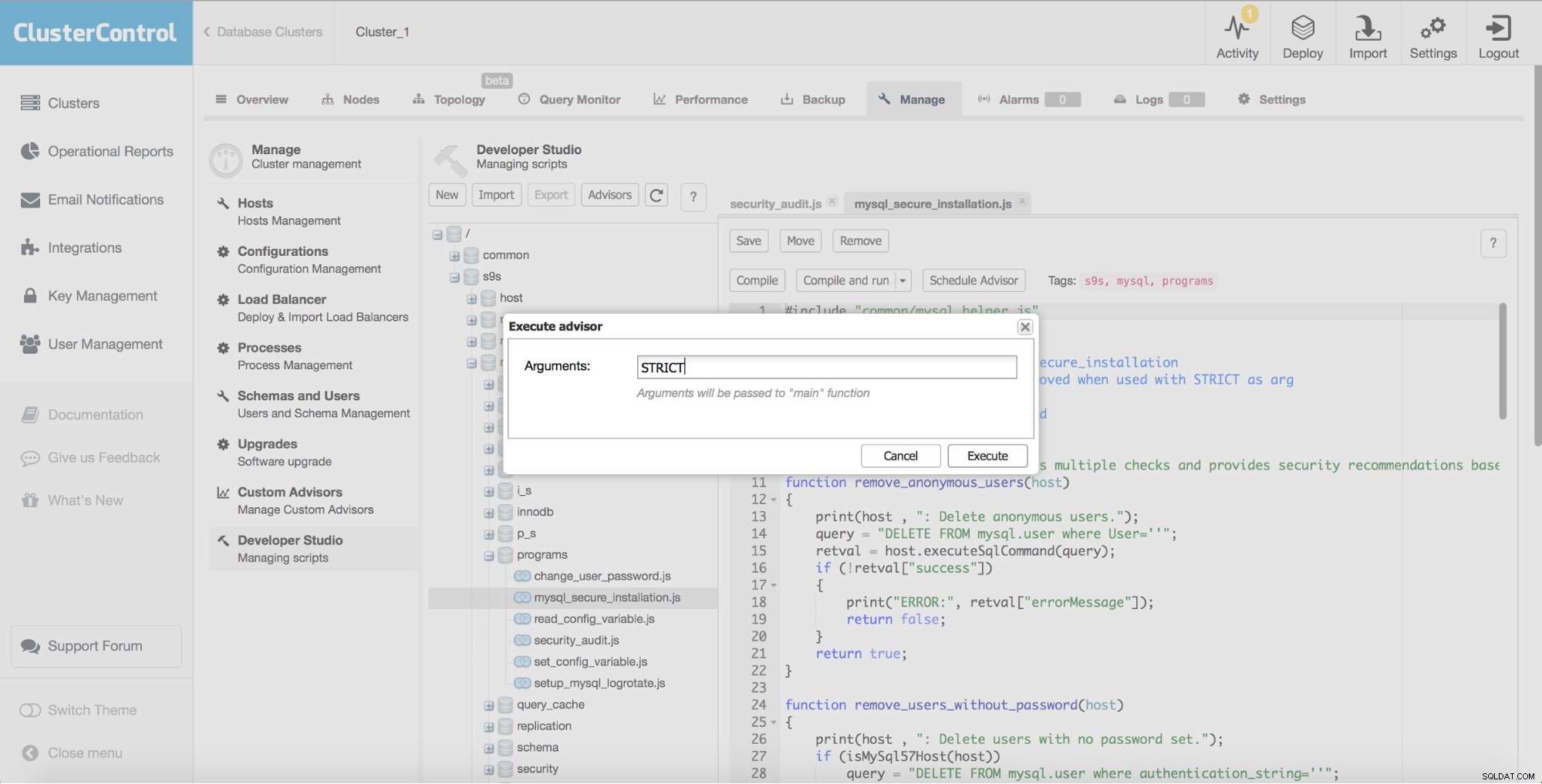

Klicken Sie auf den Dropdown-Pfeil neben Kompilieren und ausführen und drücken Sie Einstellungen ändern . Sie sehen den folgenden Dialog und geben das Argument „STRICT“ ein:

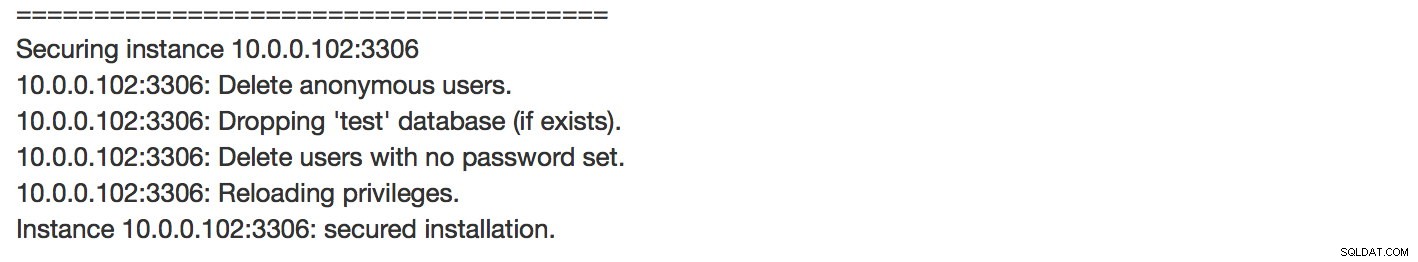

Drücken Sie dann Ausführen . Das mysql_secure_installation.js-Skript wird dann auf jeder MySQL-Datenbankinstanz einen Teil des Clusters ausführen:

- Anonyme Benutzer löschen

- Löschen der 'Test'-Datenbank (falls vorhanden).

- Wenn STRICT als Argument für mysql_secure_installation.js angegeben wird, tut es auch:

- Konten ohne Passwörter entfernen.

Im Nachrichtenfeld sehen Sie:

Die MySQL-Datenbankserver, die Teil dieses Clusters sind, wurden jetzt gesichert, und Sie haben das Risiko einer Gefährdung Ihrer Daten verringert.

Sie können security_audit.js erneut ausführen, um zu überprüfen, ob die Aktionen wirksam waren.

Viel Spaß beim Clustern!

PS.:Um mit ClusterControl zu beginnen, klicken Sie hier!