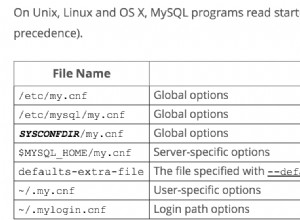

Auf einer Standardinstanz lauscht SQL Server standardmäßig auf TCP/1433. Dies kann geändert werden. Auf einer benannten Instanz lauscht SQL Server, sofern nicht anders konfiguriert, an einem dynamischen TCP-Port. Das bedeutet, sollte SQL Server feststellen, dass der Port verwendet wird, wählt er einen anderen TCP-Port aus. Normalerweise finden Clients im Fall einer benannten Instanz den richtigen Port, indem sie mit dem SQL Server Listener Service/SQL Browser sprechen. Das hört auf UDP/1434 und kann nicht geändert werden. Wenn Sie eine benannte Instanz haben, können Sie einen statischen Port konfigurieren, und wenn Sie Kerberos-Authentifizierung/-Delegation verwenden müssen, sollten Sie das tun.

Sie müssen lediglich feststellen, auf welchem Port Ihr SQL-Server lauscht. Dann müssen Sie sich mit Ihren Netzwerk-/Sicherheitsmitarbeitern in Verbindung setzen, um festzustellen, ob sie die Kommunikation mit diesem Port über VPN zulassen. Wenn dies der Fall ist, überprüfen Sie Ihre Firewall-Einstellungen. Einige Systeme haben mehrere Firewalls (mein Laptop ist ein Beispiel). In diesem Fall müssen Sie alle Firewalls auf Ihrem System überprüfen.

Wenn alle diese Angaben korrekt sind, überprüfen Sie, ob der Server über eine IPSEC-Richtlinie verfügt, die den Zugriff auf den SQL Server-Port über die IP-Adresse einschränkt. Das könnte auch dazu führen, dass Sie blockiert werden.